Ingeniería Social: tipos de ataque (Parte 2)

/0 Comments/in Blog /by avhgfnepEn esta segunda entrega vamos a profundizar sobre distintos tipos de ataques y conoceremos ejemplos prácticos sobre cada uno de ellos.

Haga clic aquí para leer la primera parte.

Tal como comentamos en la entrega anterior, tanto para las fases de “Desarrollo de la relación” como para la de “Explotación de la relación” pueden usarse diferentes tipos de técnicas y ataques. Para poder explicarlos mejor vamos a dividirlos en dos, locales y remotos.

Ataques locales

Son los que el atacante realiza en persona, sin necesidad de una conexión de telecomunicaciones. Entre ellos tenemos los siguientes:

–Pretexting / Impersonate: estas técnicas van de la mano y pueden usarse tanto en los ataques locales como en los remotos. Un claro ejemplo puede darse cuando el atacante se hace pasar por un empleado de soporte técnico de la empresa en la cual trabaja la víctima (impersonate). De esta manera trata de generar empatía para ganar credibilidad, pero acto seguido presenta algún tipo de excusa o pretexto (pretexting), como alertar a la víctima de un comportamiento inadecuado en su equipo, el cual requiere de su intervención. Así podrá dar instrucciones específicas que terminarán en la instalación de algún tipo de malware, concretando así su objetivo (tomar el control del equipo, obtener datos sensibles, etc.).

–Tailgaiting: este tipo de ataque se aprovecha de la solidaridad y buena voluntad. Generalmente suele ejecutarse cuando un empleado (la víctima) está ingresando a su empresa, la cual posee algún tipo de restricción en su acceso físico. Por ejemplo: tarjetas RFID, molinetes, etc. El atacante irá corriendo con una gran “sonrisa” detrás de la víctima (justo antes de que esta termine de ingresar) haciendo un gesto de haber olvidado su tarjeta de ingreso. En caso de existir un molinete, ingresará junto a la víctima, disculpándose por su “torpeza”.

–Falla en controles físicos de seguridad: este es quizás uno de los ataques más usados, ya que existen muchas empresas con fallas en sus controles físicos. Para graficarlo mejor supongamos que en la recepción se encuentra un guardia de seguridad o recepcionista. Esta persona solicita nombre, apellido, número de documento y el área a la cual se quiere dirigir “la visita”, pero este guardia o recepcionista no solicita el documento físico ni tampoco llama al empleado que está siendo “visitado”. Este tipo de ataque es muy efectivo para realizar Baiting (explicado más abajo), ya que si el control falla desde el inicio es muy probable que se pueda llegar hasta las oficinas de interés para el atacante.

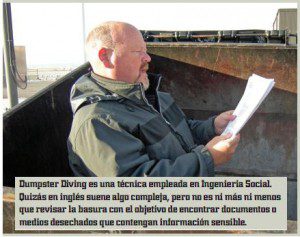

–Dumpster Diving: aunque no lo crean, una de las técnicas muy utilizadas es revisar la basura, ya que muchas -pero muchas- veces se arrojan papeles con información sensible sin haberlos destruido previamente. Hablamos de usuarios y contraseñas que fueron anotadas en algún Postit, números de cuentas, mails impresos, etc. También se suelen encontrar distintos medios de almacenamiento sin su debida destrucción, como CDs, discos duros, etc.

–Dumpster Diving: aunque no lo crean, una de las técnicas muy utilizadas es revisar la basura, ya que muchas -pero muchas- veces se arrojan papeles con información sensible sin haberlos destruido previamente. Hablamos de usuarios y contraseñas que fueron anotadas en algún Postit, números de cuentas, mails impresos, etc. También se suelen encontrar distintos medios de almacenamiento sin su debida destrucción, como CDs, discos duros, etc.

MUCHAS VECES SE TIRAN A LA BASURA PAPELES CON INFORMACIÓN SENSIBLE, QUE ASÍ QUEDA EXPUESTA.

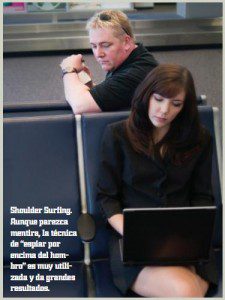

–Shoulder Surfing: esta es una técnica muy utilizada por los Ingenieros Sociales (y por los curiosos también). No es ni más ni menos que espiar por encima del hombro de las personas. En algunos casos se hace para poder observar lo que está tecleando la víctima y así poder dilucidar su password, PIN o patrones de desbloqueos en teléfonos.

–Shoulder Surfing: esta es una técnica muy utilizada por los Ingenieros Sociales (y por los curiosos también). No es ni más ni menos que espiar por encima del hombro de las personas. En algunos casos se hace para poder observar lo que está tecleando la víctima y así poder dilucidar su password, PIN o patrones de desbloqueos en teléfonos.

–Distracción: conocida también como Misdirection (desorientar) esta técnica es la piedra fundamental de la Magia y el Ilusionismo. Es utilizada para llevar la atención de la víctima a algo irrelevante mientras el atacante puede obtener todo lo contrario (información valiosa). Gracias a esto el atacante puede, por ejemplo, sacar una foto de la pantalla o papeles con datos importantes, robar un Token, pendrive o algún otro dispositivo de almacenamiento.

LAS TÉCNICAS DE MAGIA E ILUSIONISMO SON ÚTILES PARA LOS ATAQUES LOCALES DE DISTRACCIÓN.

–Baiting: es una técnica muy efectiva. Generalmente se utilizan pendrives con software malicioso, los que dejan en el escritorio de la víctima o en el camino que la misma realice (por ejemplo, en el estacionamiento, ascensor, etc.). Para asegurarse del éxito en la explotación se estudia a la víctima previamente, detectando así la vulnerabilidad a ser explotada.

Ataques remotos

Se concretan por medio de redes de telecomunicaciones, incluida Internet. Los principales son los siguientes:

–Phishing: esta técnica busca “pescar” víctimas. Para ello se utiliza el envío de correos electrónicos conteniendo adjuntos con malware o links a páginas falsas (home banking, tarjeta de crédito, etc.) con el objetivo de tomar control del equipo de la víctima o buscando establecer una relación con las mismas (jugando con sus sentimientos). Un ejemplo muy usado es cuando el atacante se presenta como una anciana que posee una enfermedad mortal y tiene un dinero (generalmente son sumas millonarias) que quiere donar para beneficencia. Al estar sola y no tener familiares, eligió a la víctima por su “buen perfil” en Internet, proponiéndole transferir el dinero a su cuenta, dejándole un porcentaje siempre y cuando se cumpla la condición que el resto del dinero sea donado con fines solidarios. El objetivo final de este tipo de Phishing es hacerse de documentos o pasaportes para seguir cometiendo fraudes (piden a la víctima que envíe distintos datos personales y una fotocopia del documento para “verificar” su identidad). Además, hay una suma pequeña de dinero (para no levantar sospechas) que la víctima tendrá que transferir al atacante en concepto de gastos de escribano, sellados, etc. Esta técnica se convierte aún más peligrosa y efectiva cuando es apuntada a un objetivo específico, como un empleado que tiene acceso a diferentes sistemas dentro de su empresa. En este caso se la conoce como Spear Phishing, ya que más que pescar sería cazar con un arpón.

–Redes Sociales: tiene dos grandes objetivos, obtener información de la víctima por un lado y generar una relación con la misma por otro. Existen muchas personas “fanáticas” de las redes sociales, las cuales dan a conocer su vida minuto a minuto, en este caso este tipo de persona es “Oro en Polvo” para los atacantes ya que si la misma es el objetivo se podrá obtener muchísima información que será de gran utilidad. Muchas veces se piensa que esto es solo a nivel personal y no está relacionado con el trabajo. Y quizás una misma persona (víctima) cumple al pie de la letra las políticas de seguridad de su empresa, pero a nivel personal usa las redes sociales sin concientizarse de la brecha de seguridad que está generando si un atacante lo elige como objetivo.

-Telefónicos: Kevin Mitnick fue uno de los famosos Phreakers (Hackers Telefónicos), ya que con el solo uso de un teléfono logró hacer cosas increíbles. Este tipo de ataque es muy efectivo y utilizado en conjunto con las técnicas de “Pretexting” e “Impersonate” que vimos al principio, siendo mucho más cómodo y seguro para el Ingeniero Social usar un teléfono a contraparte de estar en forma presencial delante de su víctima.

Artista del engaño: Kevin Mitnick

Kevin Mitnick, nacido en Los Ángeles (EE.UU.) en 1963, fue quien impulsó e hizo conocido el concepto de Ingeniería Social dentro del mundo IT. Ya a los 16 años de edad rompió la seguridad en el sistema administrativo de su colegio solo para curiosear y divertirse.

Kevin Mitnick, nacido en Los Ángeles (EE.UU.) en 1963, fue quien impulsó e hizo conocido el concepto de Ingeniería Social dentro del mundo IT. Ya a los 16 años de edad rompió la seguridad en el sistema administrativo de su colegio solo para curiosear y divertirse.

Su primer infracción a la Ley fue en 1981, al entrar físicamente en las oficinas de la empresa COSMOS (Computer System for Mainframe Operations) perteneciente a Pacific Bell. Allí, junto a dos amigos, robaron información muy valiosa de la empresa valuada en 200.000 dólares. Inmediatamente fueron delatados por la novia de uno de los amigos y tiempo después sentenciados a 3 meses de prisión y 1 año de libertad condicional. Al tener un espíritu “inquieto”, Kevin siguió haciendo de las suyas: al oficial asignado como su custodia alguien le dio de baja la línea telefónica y la compañía no tenía registro alguno de lo sucedido.

A medida que pasaba el tiempo los objetivos de Mitnick iban creciendo. Una de las acciones que lo lanzó a la fama fue el tener acceso secreto durante varios meses al correo electrónico de los miembros del departamento de seguridad de MCI Communications y Digital Equipment Corporation. Esto lo realizó para conocer cómo estaban protegidos sus equipos y sus sistemas telefónicos. Luego de una ardua recolección de información, Mitnick pudo hacerse de códigos para entrar junto a un amigo a la red del laboratorio de investigaciones de Digital Corporation. Su objetivo final era poder hacerse de un nuevo prototipo de un sistema operativo. Personal del laboratorio advirtió sobre el ataque al FBI e inmediatamente comenzó un rastreo.

Mitnick fue arrestado en 1988 por invadir y causar daños por 4 millones de dólares a la empresa, siendo culpable por los cargos de fraude y posesión ilegal de códigos de acceso de larga distancia. Fue tal la fama que ganó Mitnick que adicionalmente a la sentencia, el fiscal solicitó una orden a la corte para que le prohibiera acceder a cualquier teléfono.

De alguna manera, Mitnick consiguió que su abogado también usara Ingeniería Social. La táctica que presentó para reducir su condena fue alegar que sufría de adicción a las computadoras. Así, la condena se redujo notablemente a solo un año de prisión y luego 6 meses de tratamiento para poder tratar su “adicción” (período durante el que tenía prohibido acercarse a una computadora).

Hoy en día Kevin Mitnick es uno de los hackers más reconocidos en el mundo entero, escribió varios libros, pasa gran parte de su tiempo dando conferencias por distintos países y cuenta con su propia empresa de seguridad llamada: Mitnick Security (www.mitnicksecurity.com), la cual pone énfasis en la concientización como base para protegerse de ataques informáticos. Según él mismo cuenta, el éxito en este tipo de ataques se debe a cuatro principios básicos y comunes a todas las empresas:

-Todos queremos ayudar.

-El primer movimiento es siempre de confianza hacia el otro.

-No nos gusta decir “No”.

-A todos nos gusta que nos alaben.

Conclusiones

A través de este artículo pudimos conocer la historia de un personaje que logró hacer cosas realmente increíbles y hasta cinematográficas (Kevin Mitnick, por supuesto), luego detallamos algunas técnicas y ataques muy utilizados como así también efectivos.

A través de este artículo pudimos conocer la historia de un personaje que logró hacer cosas realmente increíbles y hasta cinematográficas (Kevin Mitnick, por supuesto), luego detallamos algunas técnicas y ataques muy utilizados como así también efectivos.

Ingeniería social (Parte 1)

/0 Comments/in Blog /by avhgfnepLa ingeniería social es muy utilizada hoy en día por los ciberdelincuentes, ya que es realmente efectiva explotando vulnerabilidades. No estamos hablando de servicios y sistemas operativos, sino de algo mucho más importante: “vulnerabilidades humanas”.

El origen del término ingeniería social se remonta a fines del siglo 19, y dista mucho de lo que hoy conocemos como tal, ya que desde entonces podemos encontrar varias definiciones distintas. En nuestras charlas y seminarios nos gusta definirlo como: “el arte de engañar al usuario” o “human hacking”. Si bien lo acotamos únicamente al mundo IT, a lo largo de este artículo, desarrollado en conjunto con Matías Choren (fanático de la ingeniería social), vamos a poder apreciar que son técnicas utilizadas en muchos otros entornos, tanto para el bien como para el mal.

INGENIERÍA SOCIAL: “EL ARTE DE ENGAÑAR AL USUARIO” O “HUMAN HACKING”.

Ya entrando en una definición un poco más formal, aquí tenemos una de las más adecuadas: “la ingeniería social puede definirse como un conjunto de técnicas usadas para lograr que una persona, o un grupo de personas, tome una acción; esta acción puede estar, o no, en contra de sus mejores intereses”.

Ciclo de ataque

Todo buen ingeniero social seguirá una metodología, ya que así tendrá un mayor porcentaje de éxito. Para eso podrá apoyarse en las distintas fases dentro del siguiente ciclo de ataque:

- Recolección de la Información. Tal como dijo alguna vez Chris Hadnagy (escritor, instructor y Chief Human Hacker en Social-Engineer.com): “Un ingeniero social es tan bueno como la información que tiene o que puede conseguir”. La búsqueda de información es tan importante que se estima que el 60% del tiempo que se emplea en un ataque de ingeniería social se le dedica a esta tarea.

2. Desarrollo de la relación. Este es un punto crítico, ya que la calidad de la relación construida por el atacante determinará el nivel de la cooperación de la víctima y, en consecuencia, aumentará el porcentaje de éxito para lograr el objetivo. Esta etapa puede ser tan breve como el acto de ir corriendo hacia una puerta con una gran sonrisa y generar un contacto visual con la víctima. A partir de eso la víctima mantendrá la puerta abierta para que el atacante pueda ingresar a la empresa. El “atacante” también podrá conectar a nivel personal por teléfono, mostrar fotos de la familia y compartir historias con la recepcionista, etc. Esta fase puede ser tan extensa como construir una relación a través de alguna red social, generalmente valiéndose para ello de un perfil falso (hombre o mujer, dependiendo de la persona-objetivo elegido).

3. Explotación de la relación. En esta fase el atacante aprovecha las relaciones construidas anteriormente, tratando de no levantar sospechas. La explotación puede tener lugar a través de la divulgación de información aparentemente sin importancia o el acceso concedido y/o transferido al atacante. Los ejemplos de la explotación exitosa pueden incluir:

– La acción de la víctima al mantener abierta la puerta para permitir el ingreso del atacante a las instalaciones de la empresa.

– La revelación de credenciales (nombre de usuario y contraseña) a través del teléfono.

– Introducción de un pendrive con malware en una computadora de la empresa.

– Apertura de un archivo infectado adjunto en el correo electrónico.

– Exposición de secretos comerciales en una discusión con supuestos “pares”.

4. Ejecución para lograr el objetivo. Esta fase es cuando se logra el objetivo final del ataque, o por distintos motivos el ataque termina sin levantar sospechas de lo ocurrido. En general el atacante tratará de poner fin a un ataque sin cuestionar lo sucedido, ya que de otra forma levantaría sospechas en la víctima. En cambio, intentará dejar la sensación de haber hecho algo bueno por la otra persona, permitiéndole así futuras interacciones. Aquí es también donde trata de no dejar ningún cabo suelto, borrando las huellas digitales, información en general, etc. Una estrategia de salida bien planificada y silenciosa es el objetivo del atacante y acto final en el ataque.

Técnicas y herramientas utilizadas

Para poder lograr un trabajo exitoso, los ingenieros sociales utilizan diferentes técnicas y herramientas. A continuación se listan algunas de las más utilizadas:

-Psicología.

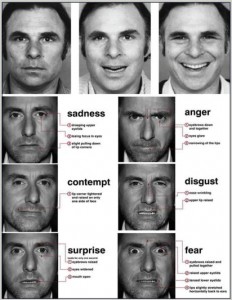

-Interpretación de expresiones faciales (micro expresiones, como en la serie Lie to Me).

-Lenguaje corporal.

-Programación Neuro Lingüística (o una adaptación llamada Hacking Neuro Lingüístico).

-Magia e Ilusionismo.

En este gráfico se puede apreciar claramente algunas microexpresiones que podemos encontrar en el rostro de la gente (www.paulekman.com).

El uso de las expresiones faciales, el lenguaje corporal y demás aspectos de la comunicación no verbal le servirán al atacante para confeccionar un perfil muy exacto de la víctima. Así podrá saber cómo piensa, actúa y siente (en muchos casos mejor que la víctima misma). Al poder llegar a conocer tan bien a su objetivo, el atacante podrá identificar rápidamente sus “puntos débiles” y de esta manera sabrá qué decir o cómo comportarse para lograr influenciar o manipular. Todo para conseguir la información o el acceso que está necesitando.

En el caso de la magia e ilusionismo, se utiliza mucho la técnica de “misdirection” (desorientación) para poder distraer al espectador. De esta forma también un “hacker social” puede apropiarse de algún objeto que contenga información valiosa, como documentación, pendrives, etc. Entrando ya en un ámbito un poco más técnico, no podemos dejar de nombrar a OSINT (Open Source Intelligence). Este término se refiere a todas las fuentes abiertas que contengan información, como:

-Medios online (revistas, diarios, radios, etc.).

-Redes sociales (Facebook, Twitter, Linkedin).

-Datos públicos (reportes de gobierno, conferencias de prensa).

Los atacantes generalmente se valen de estas fuentes para poder obtener la mayor información posible, tanto de la empresa como de cada uno de los empleados. De esta manera se enriquece la primera fase del ciclo de ataque y, como hemos comentado anteriormente, esta es la más importante.

Tipos de ataques

Tanto para la fase de “desarrollo de la relación” como para la de “explotación” pueden usarse diferentes tipos de ataques. Para explicarlos mejor los dividiremos en locales y remotos. A continuación enumeraremos algunos de los ataques comúnmente utilizados. Estos van a depender tanto de la víctima objetivo como de su entorno:

Tanto para la fase de “desarrollo de la relación” como para la de “explotación” pueden usarse diferentes tipos de ataques. Para explicarlos mejor los dividiremos en locales y remotos. A continuación enumeraremos algunos de los ataques comúnmente utilizados. Estos van a depender tanto de la víctima objetivo como de su entorno:

ATAQUES LOCALES:

-Impersonation (hacerse pasar por otra persona).

-Tailgaiting (un empleado se autentica, ingresa a la empresa y ayuda a pasar al atacante sin que este se autentique).

-Aprovecharse de las fallas presentes en controles de seguridad físicos.

-Dumpster Diving (revisar la basura).

-Shoulder Surfing (espiar por encima del hombro).

-Distracción.

ATAQUES REMOTOS:

-Phishing (generalmente a través del envío de correo electrónico con malware).

-Redes Sociales (creación de perfiles falsos atractivos para las víctimas).

-Telefónicos.

Yin y Yang

Como bien dice parte de la definición expuesta al inicio de la nota (refiriéndose a una persona o un grupo de personas): “esta acción puede estar o no en contra de sus mejores intereses”. No todo lo que se puede lograr con el uso de la ingeniería social tiene como objetivo un fin maléfico. Un claro ejemplo podría ser un médico valiéndose de ingeniería social para lograr que un paciente siga un determinado tratamiento o que entienda mejor las razones por las cuales un tratamiento es más adecuado que otro. También podría ser utilizada por un abogado con el objetivo de “leer a un testigo”, utilizando para ello la comunicación no verbal. De esta manera podría identificar si dice o no la verdad, e incluso poder llegar hasta la razón por la cual el testigo está mintiendo (no siempre se miente por motivos non sanctos). Entrando en el mundo empresarial y de negocios, la ingeniería social tiene infinidad de aplicaciones. Imaginemos ahora cuan valioso es para un vendedor conocer al detalle los gustos de sus clientes, reacciones ante un producto, etc. Pensemos en una reunión de directivos dentro de una empresa en la cual se estará definiendo el ascenso de alguno de ellos, entre los cuales existe uno que aplica algunas técnicas de ingeniería social. ¿Estaría en ventaja con respecto a sus compañeros?

¿Las empresas también son vulnerables?

Para poder contestar a esta pregunta vamos a formular otras dos: ¿somos personas?, ¿la empresa está manejada por personas? Si las respuestas a estas preguntas son afirmativas (como seguro será, o eso esperamos), entonces sí: somos vulnerables tanto como personas individuales como también lo son las empresas a través de sus empleados.

Para poder contestar a esta pregunta vamos a formular otras dos: ¿somos personas?, ¿la empresa está manejada por personas? Si las respuestas a estas preguntas son afirmativas (como seguro será, o eso esperamos), entonces sí: somos vulnerables tanto como personas individuales como también lo son las empresas a través de sus empleados.

Medidas de protección

La medida más efectiva para protegerse de ataques de ingeniería social no es ni más ni menos que la capacitación y concientización. A través de distintas acciones como: charlas, seminarios, información gráfica, campañas de phishing controladas para medir resultados y hasta incluso juegos de preguntas y respuestas, se puede llegar a obtener grandes resultados.

Artista del engaño

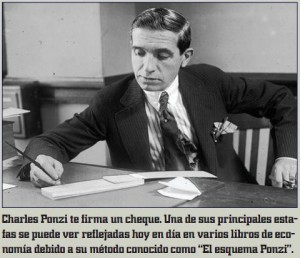

Charles Ponzi fue un italiano nacido en 1882, que emigró a Estados Unidos en 1903 y fue un famoso delincuente especializado en estafas. Dentro de las más famosas está la conocida hoy como “esquema Ponzi” (referenciada en varios libros de economía, similar al esquema piramidal). Básicamente, se trataba de conseguir inversores a los cuales se les proponía un 50% de intereses dentro de los 45 días posteriores a su inversión y de un 100% al cabo de 90 días. Aprovechándose de la avaricia, descuido y grandes cantidades de inversores que querían invertir en este “espectacular negocio”, Ponzi logró hacerse de millones. Si bien cumplía con lo prometido (en un principio, ya que era cuestión de tiempo el no poder cumplir con todos). La confianza comenzó a terminarse cuando un analista financiero llamado Clarence Barron publicó un informe por encargo del Boston Post. Allí se aseguraba que Charles Ponzi no reinvertiría nada en su empresa y sería imposible poder cumplir con todos los inversionistas. A partir de este hecho todo se tornó un caos, con una multitud de inversionistas furiosos en las oficinas de Ponzi. El 1 de noviembre de 1920, Carlo Ponzi fue declarado culpable de fraude y se lo condenó a cinco años de prisión. Tres años más tarde salió en libertad y luego lo condenaron a nueve años más. Luego de algunos intentos de huir, otro fraude y cambios de look para no ser reconocido, Charles Ponzi murió en un hospital de Río de Janeiro en la miseria total.

Charles Ponzi fue un italiano nacido en 1882, que emigró a Estados Unidos en 1903 y fue un famoso delincuente especializado en estafas. Dentro de las más famosas está la conocida hoy como “esquema Ponzi” (referenciada en varios libros de economía, similar al esquema piramidal). Básicamente, se trataba de conseguir inversores a los cuales se les proponía un 50% de intereses dentro de los 45 días posteriores a su inversión y de un 100% al cabo de 90 días. Aprovechándose de la avaricia, descuido y grandes cantidades de inversores que querían invertir en este “espectacular negocio”, Ponzi logró hacerse de millones. Si bien cumplía con lo prometido (en un principio, ya que era cuestión de tiempo el no poder cumplir con todos). La confianza comenzó a terminarse cuando un analista financiero llamado Clarence Barron publicó un informe por encargo del Boston Post. Allí se aseguraba que Charles Ponzi no reinvertiría nada en su empresa y sería imposible poder cumplir con todos los inversionistas. A partir de este hecho todo se tornó un caos, con una multitud de inversionistas furiosos en las oficinas de Ponzi. El 1 de noviembre de 1920, Carlo Ponzi fue declarado culpable de fraude y se lo condenó a cinco años de prisión. Tres años más tarde salió en libertad y luego lo condenaron a nueve años más. Luego de algunos intentos de huir, otro fraude y cambios de look para no ser reconocido, Charles Ponzi murió en un hospital de Río de Janeiro en la miseria total.

Conclusiones

Al detectar una actitud sospechosa en nuestro día a día se nos prende una alarma que nos mantiene en alertas y precavidos. Imaginemos si pudiéramos lograr lo mismo y detectar un ataque de ingeniería social antes de que pueda concretarse (o iniciarse) y saber cómo “movernos”, qué mails abrir y cuáles no, sobre qué tipo de acciones dar aviso a nuestra área de sistemas o seguridad, etc. En definitiva, la ingeniería social es una herramienta muy poderosa que puede ser usada tanto para el bien como para el mal. Lo importante es que sepamos que existe y cuáles son sus técnicas. De esta manera podremos evitar o defendernos de un ataque de este tipo. Para poder seguir conociendo más sobre este tema, en las próximas entregas ahondaremos un poco más tanto en las técnicas y herramientas utilizadas como en los distintos tipos de ataques.

(in) Seguridad en Redes WiFi

/0 Comments/in Blog /by avhgfnepCuando dictamos nuestros cursos y seminarios solemos hacer las siguientes preguntas:

- ¿Cuántos de los alumnos/asistentes presentes poseen uno o más SmartPhones?

- ¿Quiénes de los mismos poseen la conexión WiFi encendida o suele mantenerla de este modo?

En la gran mayoría de los casos, el 90% posee uno o más SmartPhones, de los cuales un 80% mantiene la conexión WiFi encendida permanentemente.

Generalmente esta acción se debe al olvido (conectarse en lugares específicos y luego retirarse de los mismos sin desactivar la conexión) y, en otros casos, por tratar de “enganchar” alguna red WiFi “Libre” y así, poder descargar más rápido los mails, mensajes de WhatsApp, Facebook, etc. (casi como que de una búsqueda del tesoro se tratase).

Acto seguido, comenzamos a mostrar con distintos ejemplos en vivo, los riesgos que esto conlleva, a partir de allí notamos en la audiencia un gran silencio y algunos murmullos por lo bajo. Mirándose los unos a los otros y comienzan en forma sigilosa a desactivar las conexiones que hasta ese mismo momento permanecieron activas casi desde la compra del teléfono.

Estos son algunos de los riesgos a los cuales se expone alguien que posee su conexión WiFi encendida sin ningún tipo de control, como así también quien se conecta a cuanto WiFi “abierto”:

- “Escucha” de redes conocidas: al mantener nuestra conexión WiFi activa nuestros teléfonos se encuentran en constante búsqueda de las “redes conocidas”, básicamente las mismas son las últimas redes a las cuales nuestro teléfono se conectó. Con esta información un atacante podría llegar a obtener nuestras “Huellas”, ya que este sabría exactamente a que redes nos conectamos con frecuencia. También existen Mapas que se construyen a través de una técnica llamada WarDriving, donde se obtienen puntos geográficos de cada conexión WiFi en una zona determinada, utilizando algún tipo de vehículo para poder lograr este objetivo. De esta manera podrían llegar a cruzar esta información con las redes que nuestros teléfonos están solicitando y allí poder analizar nuestros recorridos.

- Suplantación: existen algunos dispositivos que son capaces de “decir que sí” a todas las peticiones de nuestros teléfonos, por ejemplo como comentamos anteriormente al mantener la conexión WiFi encendida y no estar conectados a una red específica, en todo momento nuestros teléfonos se encuentran a la búsqueda de las redes que en algún momento se conectaron. Este tipo de dispositivos tienen la habilidad de engañar a nuestros móviles como si los mismos se encontrarán conectados a”casa”, “trabajo”, etc. pudiendo de esta manera interceptar y robar la información que transmitan.

- AP’s Falsos (Access Point):Además de las amenazas antes nombradas, existen muchos usuarios que van por la ciudad en busca de una red WiFi “abierta”, ya que generalmente las conexiones de datos no funcionan muy bien que digamos (los atacantes agradecen esto a los proveedores), implicando un riesgo muy alto ya que existen AP’s falsos a la espera de alguna víctima que intente conectarse a ellos. Un ejemplo muy claro podría ser un atacante que se encuentra cerca de una conexión abierta y concurrida (Mc Donalds, Starbucks, etc.) aprovechando esto, crearía un nuevo punto de acceso con un nombre similar al original (Mc Donalds Free,Starbucks Coffe), a partir de allí todos los datos de los usuarios que se conecten a esa red serán interceptados por el atacante y muchos de los mismos podrán verse en forma totalmente transparente.

Recomendaciones:

- Mantener las conexiones inalámbricas desactivadas y sólo activarlas cuando sea necesario.

- Evitar el uso de redes públicas, en caso de usarlas evitar el uso de sitios que contengan información sensible (mail, Homebanking, etc).

- Activar el doble factor de autenticación en los servicios que así lo permitan (Google Authenticator, SMS, etc).

- No vivir paranoico, pero si atento.

- Capacitar y capacitarse.

Entrevista en Radio Nacional

/0 Comments/in Blog /by avhgfnepEntrevista realizada a nuestro CEO Emiliano Piscitelli en el marco del seminario de concientización en el uso seguro de la tecnología, el cual va a ser dictado el día 30 de Junio en la ciudad de Ushuaia – Tierra del Fuego, mas precisamente dentro de las instalaciones de la Universidad Nacional de Tierra del Fuego quien junto al Banco Tierra del Fuego impulsaron esta propuesta.

WordCamp Buenos Aires 2015

/0 Comments/in Blog /by avhgfnepEl pasado 30 de Mayo se llevo a cabo el WordCamp Buenos Aires 2015, el mismo tuvo lugar en el Centro General San Martín (CABA) y reunió en una jornada llena de charlas y actividades a programadores, diseñadores y personas interesadas en el mundo WordPress.

En el mismo estuvimos presentes a través de nuestro CEO Emiliano Piscitelli, quien dicto la charla (in) Seguridad Informática.

Desde VHGroup agradecemos a todo el equipo organizador, los cuales nos trataron realmente muy bien e hicieron una labor increíble notándose en cada detalle del evento.

VHGroup apuesta a alcanzar excelencia en Seguridad Informatica en firmas locales • Revista Gerencia – Chile

/in Blog /by avhgfnepPublicación especial en Revista Gerencia, la revista de tecnologías de información y comunicaciones para las empresas de Chile.

[gview file=”http://www.vhgroup.net/wp-content/uploads/2014/07/page_12.pdf”]

Click the animation to open the full version (via PennyStocks.la).

Servicios

Recent Posts

- VHGroup colabora con PampaSeg November 23, 2017

- Otros beneficios, en la realización de un proyecto de Hardening de Usuarios November 15, 2017

- Desarrolla un proyecto de Hardening de Usuarios November 14, 2017